В этом руководстве мы покажем вам, как установить NRPE в Debian 12. Nagios — это мощная система мониторинга с открытым исходным кодом, которая позволяет вам держать под контролем вашу ИТ инфраструктуру. Одна из ключевых функций Nagios — возможность мониторинга удаленных Linux хостов с использованием Nagios Remote Plugin Executor (NRPE).

Статья написана для тех, кто имеет базовые знания в области Linux и умеет работать с командной строкой (терминалом). Процесс установки предполагается выполнить от имени учетной записи root, в противном случае может потребоваться добавление команды sudo для получения прав администратора.Я покажу вам пошаговое руководиство по установке Nagios Remote Plugin Executor (NRPE) в Debian 12 (Bookworm).

Требование к установке

Прежде чем приступить к установке NRPE в Debian 12, убедитесь, что у вас есть все чтоб соответствовать следующим требованиям:

- Компьютер или сервер с операционной системой Debian 12.

- Рекомендуется использовать свеже установленную Debian 12 для избежания потенциальных проблем.

- Доступ по SSH к серверу (или просто открыть терминал, если вы используете настольный ПК).

- Активное интернет-соединение для загрузки необходимых пакетов и зависимостей для NRPE.

- Учетная запись пользователя с правами sudo для выполнения административных команд.

Установка NRPE в Debian 12 Bookworm

Шаг 1. Обновление пакетов

Чтобы начать процесс установки, обновите индекс пакетов вашего сервера Debian 12. Для этого выполните следующую команду:

sudo apt update

sudo apt upgrade

Шаг 2. Установка NRPE в Debian 12.

После обновления индекса пакетов установите пакеты nagios-nrpe-server и nagios-plugins с помощью команды.

sudo apt install nagios-nrpe-server nagios-plugins

Пакет nagios-nrpe-server содержит демон NRPE, а пакет nagios-plugins содержит коллекцию плагинов, которые NRPE может выполнять мониторинг различных аспектов вашей системы.

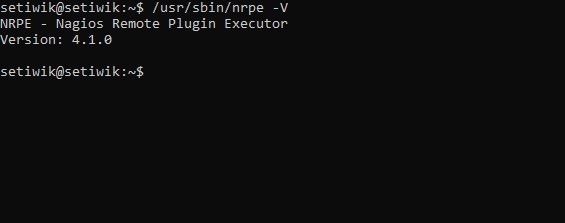

После завершения установки вы можете проверить версию NRPE, выполнив команду.

/usr/sbin/nrpe -V

Эта команда отобразит установленную версию NRPE, подтверждая успешную установку.

Шаг 3. Настройка конфигурации NRPE.

После установки пакетов NRPE настало время настроить демон NRPE. Откройте файл конфигурации NRPE /etc/nagios/nrpe.cfg с помощью вашего любимого текстового редактора с правами root:

sudo nano /etc/nagios/nrpe.cfg

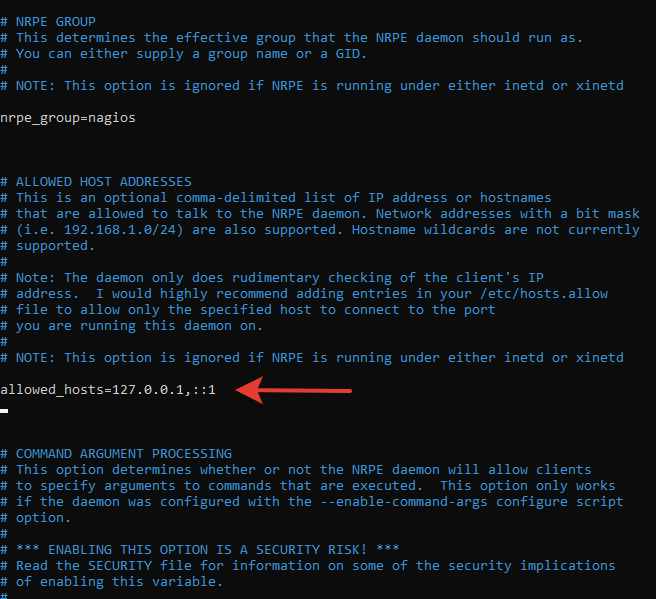

Найдите директиву allowed_hosts и измените ее на IP адрес вашего сервера Nagios. Этот параметр ограничивает, какие хосты могут подключаться к демону NRPE. Например:

allowed_hosts=192.168.1.100

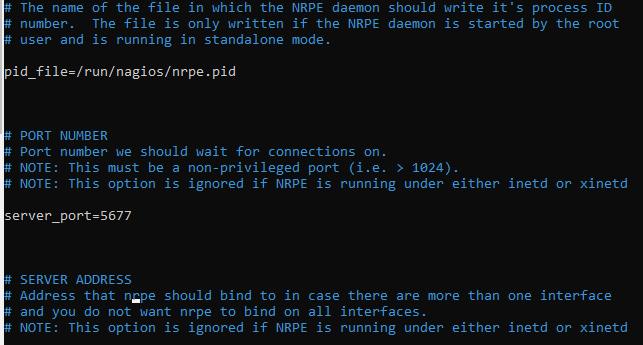

Если вы хотите использовать для связи с NRPE порт, отличающийся от 5666, который устанавливается по умолчанию. Тогда раскомментируйте директиву server_port и установите в ней нужный номер порта:

server_port=5677

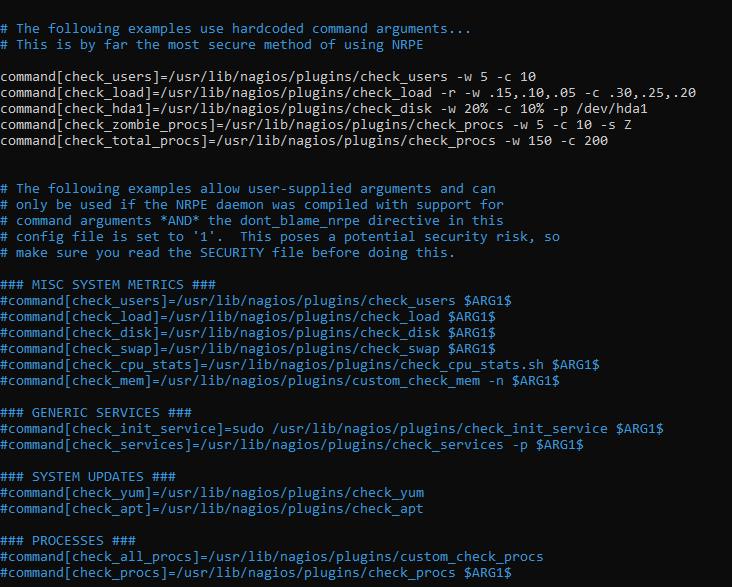

Далее прокрутите страницу вниз до раздела определений команд. Здесь вы можете указать плагины, которые NRPE будет выполнять по запросу сервера Nagios. Формат определений команд следующий:

command[command_name]=/path/to/plugin $ARG1$ $ARG2$

- Замените

command_nameна описательное имя команды. /path/to/plugin– на фактический путь к плагину Nagios.$ARG1$, $ARG2$и т. д. – на любые необходимые аргументы.

Например, чтобы определить команду, которая проверяет загрузку процессора, можно использовать:

command[check_load]=/usr/lib/nagios/plugins/check_load -w 5,4,3 -c 10,8,6

Чтобы разрешить NRPE принимать аргументы в определениях команд, установите для директивы dont_blame_nrpe значение 1:

dont_blame_nrpe=1

Дополнительно можно указать альтернативного пользователя и группу, от имени которых будет работать служба (демон) NRPE, используя директивы nrpe_user и nrpe_group.

После настройки NRPE и открытия необходимого порта брандмауэра перезапустите службу NRPE, чтобы применить изменения:

sudo systemctl restart nagios-nrpe-server

Убедитесь, что служба NRPE запущена и прослушивает настроенный порт, с помощью команды:

sudo ss -tulpn | grep nrpe

Если в процессе перезапуска возникли какие-либо ошибки, проверьте системные журналы (/var/log/syslog или journalctl -u nagios-nrpe-server) для получения подробной информации и устранения соответствующих неполадок.

Шаг 4. Откройте порт брандмауэра.

Чтобы позволить серверу Nagios взаимодействовать со службой NRPE на удалённом хосте Debian 12, вам требуется открыть соответствующий порт брандмауэра. По умолчанию NRPE использует TCP порт 5666.

Если вы используете UFW (Uncomplicated Firewall), выполните следующую команду, чтобы разрешить входящие соединения на порт 5666:

sudo ufw allow 5666/tcp

Если вы используете iptables, вы можете открыть порт с помощью команды:

sudo iptables -A INPUT -p tcp --dport 5666 -j ACCEPT

Шаг 5. Настройка сервера Nagios.

С установленным и настроенным NRPE на удаленном хосте Debian 12 пришло время настроить сервер Nagios для использования NRPE для мониторинга.

На вашем сервере Nagios определите новую запись хоста для сервера Debian 12 в соответствующем файле конфигурации (например, /etc/nagios/conf.d/hosts.cfg):

define host {

use generic-host

host_name debian12-server

alias Debian 12 Server

address 192.168.1.200

check_command check_nrpe

}

Замените debian12-server на описательное имя для вашего хоста Debian 12 и обновите поле адреса IP адресом сервера.

Затем определите сервисы NRPE, которые вы хотите мониторить на удаленном сервере или компьютере. Создайте новый файл конфигурации сервиса (например, /etc/nagios/conf.d/debian12-services.cfg) и добавьте желаемые определения сервисов. Например:

define service {

use generic-service

host_name debian12-server

service_description CPU Load

check_command check_nrpe!check_load

}

В этом примере мы определяем сервис, который проверяет нагрузку на ЦПУ сервера Debian 12 с использованием команды check_load, определенной в конфигурации NRPE.

После определения необходимых конфигураций хоста и сервиса проверьте файлы конфигурации Nagios на наличие синтаксических ошибок:

sudo nagios -v /etc/nagios/nagios.cfg

Если ошибок не обнаружено, перезапустите демон Nagios для применения изменений:

sudo systemctl restart nagios

Шаг 6. Тестирование выполнения плагинов удаленно

Для проверки корректной работы NRPE и возможности выполнения плагинов на удаленном хосте Debian 12, вы можете вручную запустить команды check_nrpe с сервера Nagios.

Используйте следующий формат команды:

/usr/lib/nagios/plugins/check_nrpe -H <удаленный_хост> -c <имя_команды> -a <аргументы>

Замените <удаленный_хост> на IP адрес или имя хоста вашего сервера Debian 12, <имя_команды> на имя команды, которую вы хотите выполнить (как определено в конфигурации NRPE) и <аргументы> на любые необходимые аргументы для команды.

Например, для проверки свободного места на диске удаленного хоста с использованием команды check_disk с предупреждением при 20% и критическим порогом в 10%, выполните:

/usr/lib/nagios/plugins/check_nrpe -H 192.168.1.200 -c check_disk -a "-w 20% -c 10%"

Если команда выполнена успешно, вы увидите вывод плагина и статус. Если возникли какие-либо проблемы, проверьте логи Nagios и NRPE на обоих серверах – Nagios и удаленном хосте Debian 12 на предмет сообщений об ошибках и выполните устранение неполадок соответствующим образцом.

Помните, что при выполнении команды с использованием check_nrpe, сам плагин выполняется службой NRPE на удаленном хосте, а результаты возвращаются на сервер Nagios.

Заключение

Поздравляем! Вы успешно установили NRPE. Спасибо за использование данного руководства по установке последней версии Nagios Remote Plugin Executor (NRPE) в Debian 12 Bookworm. Для дополнительной помощи рекомендуем проверить официальный сайт Nagios.